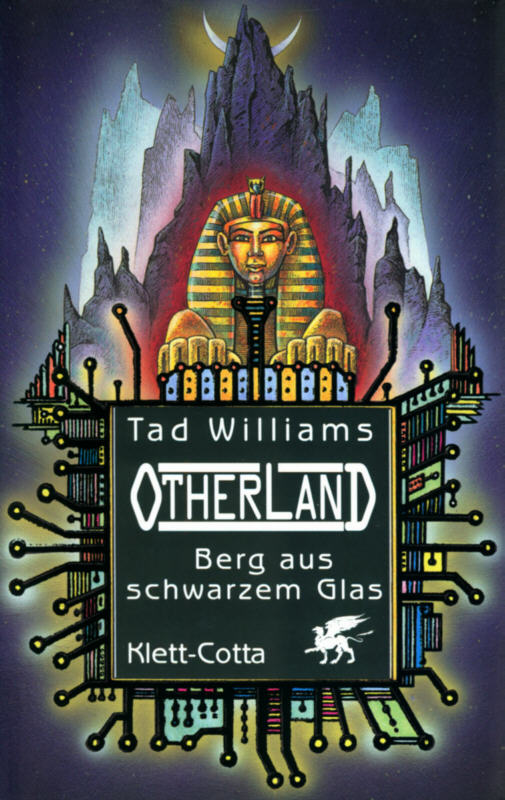

![Otherland 3: Berg aus schwarzem Glas]()

Otherland 3: Berg aus schwarzem Glas

ungefähr sechzehn Stunden am Tag oder mehr im Netzwerk auf, was ziemlich anstrengend sein mußte. »Ich weiß, ich hab dir keine leichte Aufgabe gestellt«, sagte er. »Vergeude nicht meine Zeit mit Selbstverständlichkeiten – ich hab deinen Bericht bekommen. Erklär mir einfach, was es heißen soll, daß du keine ›Umkehrung‹ machen kannst, ohne die eingebauten ›Sperren‹ zu knacken.«

»Das heißt, ich kann nach der Kopie, die ich gemacht habe, keinen Umkehrentwurf von dem Ding anfertigen.«

»Du hast eine Kopie gemacht?« Die jähe Eiseskälte war ihr inzwischen geläufig, aber sie wurde dadurch nicht angenehmer.

»Hör zu, dieses Ding ist heiß, in mehr als einer Hinsicht. Es ist ein hochexplosives Objekt. Ich kann nicht einfach die Knöpfe drücken, bis irgendwas passiert, zumal wenn niemand erfahren soll, daß du es hast.«

»Weiter.«

»Deshalb mußte ich es auf mein System rüberkopieren, wo ich die nötigen Tools habe. Leicht war es weiß Gott nicht – ich mußte ungefähr fünf Verschlüsselungsstufen knacken, nur um die Basisfunktionen rüberzubekommen. Aber es gibt höhere Funktionen, die ich nicht kopieren konnte, auf die ich nicht mal Zugriff gekriegt habe. Es wird mich eine Megaarbeit kosten, da nur ranzukommen.«

»Erklär mir das.«

Sein Ton war jetzt entgegenkommender. Das gefiel ihr. Er brauchte sie. Ihr Preis war mit gutem Grund so hoch, und sie wollte nicht, daß er diesen Grund vergaß. »Dieses Ding ist letzten Endes ein Effektor – es sendet Positionsangaben und wertet aus, was von der Matrix zurückkommt. Das gilt für die niederen Funktionen, etwa die Fortbewegung des Benutzers durch das Netzwerk. Elementares Zeug. Vielleicht sollte man es besser als ›V-Fektor‹ bezeichnen, da alle Informationen, die es verarbeitet, sich auf einen virtuellen Raum beziehen. Es gibt nicht die wirkliche Position des Benutzers an, bloß seine Position im Netzwerk. Klar?« Sie fuhr zügig fort, als er nickte. »Aber bei diesem System ist gar nichts einfach, und ganz bestimmt nicht der Zugriff auf Informationen, auch nicht auf die allerelementarsten. Schau, wir haben vor längerem schon festgestellt, daß der größte Teil des Netzwerks Sperrcodes hat, damit Benutzer, die keine Besitzer sind, nichts tun können, was sie nicht sollen. Das heißt, sogar die Positionsinformationen, die dieses Gerät von der Matrix erhält, sind geschützt – es ist wie bei den Gebieten um streng geheime militärische Testgelände in der wirklichen Welt, für die du nirgends eine Landkarte bekommst, weil verhindert werden soll, daß die Leute aus dem, was angegeben ist und was nicht, Schlüsse ziehen. Um diese Informationen bekommen zu können, muß ich so tun, als wäre ich einer der Leute, die dazu berechtigt sind – und ich würde vermuten, daß das nur diese Gralsmitglieder sind. Sie alle haben Paßworte oder andere Zugangsmittel, und ich muß in Erfahrung bringen, wie ich die vortäusche, vor allem wenn ich die Protokolle so manipulieren soll, daß sie Nichtaktivität anzeigen, obwohl eine aktive Anwendung geschieht.«

»Es läuft also darauf hinaus, daß mehr Arbeit daran nötig ist.« Sein Gesichtsausdruck war nachdenklich, als fügte er diese Mitteilungen einem viel größeren Gesamtbild hinzu. »Du brauchst mehr Zeit.«

»Richtig.« Sie hoffte, er dachte nicht, daß sie ihn bloß hinhielt. »Ich habe dennoch einen Weg gefunden, wie man die Telemetrie des Dings stören kann, was bedeutet, daß das System auch dann nicht imstande sein wird, es zu lokalisieren, wenn jemand versucht, es abzuschalten. Ich hab dir die Anleitung geschickt, wie du das machen kannst. Aber hinterher wirst du das Ding so lange nicht benutzen können, wie wir es nicht wieder umstellen. Wenn die Telemetrie nicht stimmt, wird auch keine der andern Funktionen richtig hinhauen. Sobald du diese Einstellungen veränderst, hast du praktisch nur noch die Attrappe eines Effektors.«

Dread nickte. »Verstehe.«

»Der Mensch, dem das gehört hat, muß ein Idiot sein«, sagte Dulcy voller Zufriedenheit, ihre Fähigkeit erneut unter Beweis gestellt zu haben. »Entweder das, oder er braucht ewig, um zu merken, daß es weg ist. Er oder sie hätte das Gerät jederzeit auf Anhieb finden können. Herrje, es ist ein direkter V-Fektor, es wartet einfach geduldig darauf, daß das Netzwerk fragt, wo es ist.«

»Dann sollte ich vielleicht deinem Rat folgen und die Telemetrie ändern. Ich denk mal drüber nach.« Er legte den Kopf schief, als

Weitere Kostenlose Bücher